予兆を発見し、サイバー攻撃に「先手」を打つ

政府は現在、新たなサイバーセキュリティ対策として「能動的サイバー防御」という取り組みを推し進めようとしています。

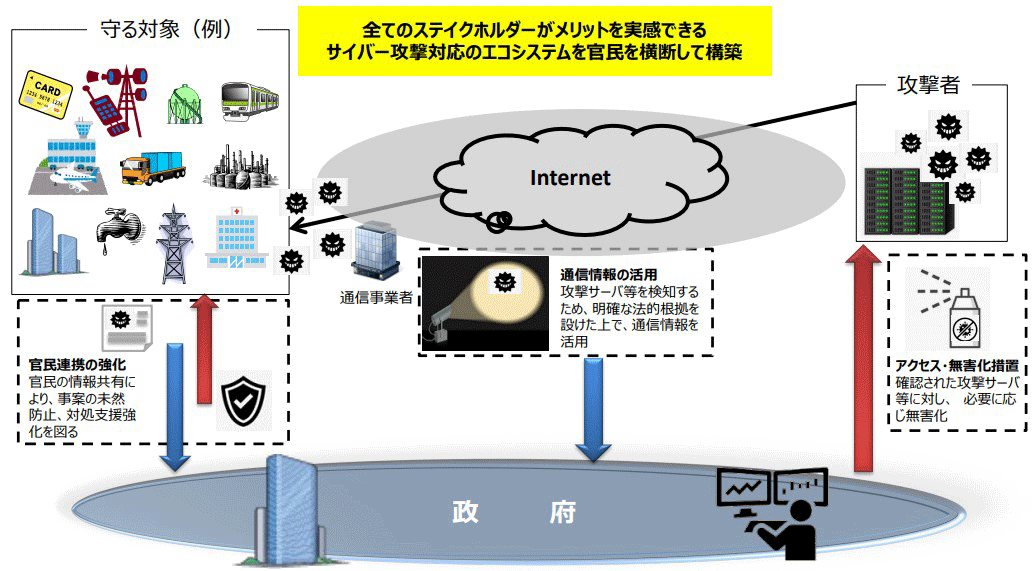

能動的サイバー防御とは、たとえば国の重要インフラに対するサイバー攻撃を阻止するため、攻撃を事前に検知し、逆に攻撃元のサーバーに侵入し、攻撃を未然に無害化するセキュリティ対策のことです。英語では「Active Cyber Defense」(略称:ACD)と表現されます。

一般的なセキュリティ対策では、相手のサイバー攻撃を受けた後、その対処を行うという“受け身”の姿勢がありました。しかし、この能動的サイバー防御では、サイバー攻撃を平時から監視し、予兆と見られる怪しい動きを発見した場合、被害が発生する前に対処を行い、攻撃自体の発生を防ぐというものです。要は、サイバー攻撃に対して「先手」を打つという、積極的かつ能動的なセキュリティ対策となります。

政府は2024年6月に、能動的サイバー防御の導入に向けた有識者会議を開催。岸田文雄総理大臣は河野太郎デジタル大臣に対し、早期に能動的サイバー防御を導入するよう指示したことが報じられています。

(出典:内閣官房 サイバー安全保障体制整備準備室

「サイバー安全保障分野での対応能力の向上に向けて」)

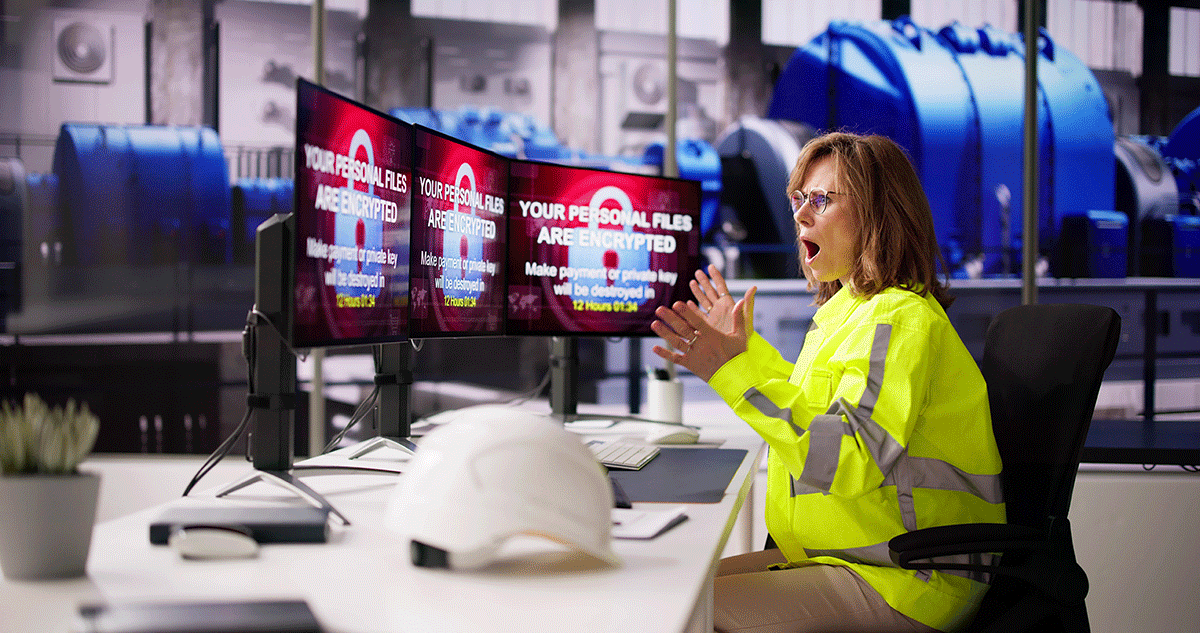

サイバー攻撃の目的が“ゲームチェンジ”している

しかし、なぜ政府はこの能動的サイバー防御を導入しようとしているのでしょうか? 背景には、国の重要なインフラが、サイバー攻撃に狙われつつあることが挙げられます。

内閣官房のサイバー安全保障体制整備準備室が6月に公開した「サイバー安全保障分野での対応能力の向上に向けて」という資料では、サイバー攻撃が情報窃取目的や身代金要求型から、大規模なインフラ停止を狙ったものに移り変わっていると指摘されています。

特に2022年から始まったロシアのウクライナ侵攻においては、ウクライナのインフラを狙ったサイバー攻撃が度々発生。衛星通信サービスが利用不能になったり、変電所が攻撃され停電が発生するなどの被害が発生しています。

6月に行われた有識者会議でも、サイバー攻撃が情報窃取型からシステムを停止させるものへと“ゲームチェンジ”が起きている点が指摘されており、発生頻度では自然災害とは比較にならないほどの高頻度でサイバー攻撃が起きているため、民間事業者個社での対応には限界があり、政府を巻き込んで対策をすべきという声が上がっています。

能動的サイバー防御は、

日本国憲法に違反している?

政府では「サイバー安全保障分野での対応能力の向上に向けて」の資料にて、能動的サイバー防御を推進するため、以下の3点について検討を進めることを明らかにしています。

(1) 重要インフラ分野を含め、民間事業者がサイバー攻撃を受けた場合、政府に対する情報共有や、政府から民間事業者への対処調整、支援の強化などの取組を進める。

(2) 国内の通信事業者が提供する通信に係る情報を活用し、攻撃者による悪用が疑われるサーバーを検知するために、所要の取組を進める。

(3) 国、重要インフラ等に対する安全保障上の懸念を生じさせる重大なサイバー攻撃について、可能な限り未然に攻撃者のサーバーへの侵入・無害化ができるよう、政府に対し必要な権限が付与されるようにする。

しかし、実現にはハードルも存在します。たとえば(2)については、日本では憲法21条にて「通信の秘密」が保証されているため、たとえ悪用が疑われるとしても、通信を監視することは憲法違反と見なされる恐れがあります。

(3)の攻撃者のサーバーへの侵入についても、日本では不正アクセス禁止法にて、管理者に無断でシステムに侵入することが禁じられています。

能動的サイバー防御は、防御のために先手を打つという、ある意味で矛盾をはらんだセキュリティ対策です。そのため、実際に能動的サイバー防御を実行しようとした場合、逆に防御側が法令違反を犯してしまうことになりかねません。

現行制度と折り合いを付けた能動的サイバー防御がどのようなものになるのかは、現在のところまだわかりません。大企業だけでなく、中小企業が導入するにはハードルが高いものになる可能性もあります。

能動的サイバー防御の仕様が固まるまでは、添付ファイルにパスワード付ける、公衆LANに業務端末を接続しない、従業員のセキュリティ教育といったスタンダードなセキュリティ対策が、企業には引き続き求められるといえそうです。

JP

JP