トロイの木馬は、画像や音楽といった一般的なファイルやアプリケーションになりすまして信用させ、ユーザーがシステムやデバイスにインストール・実行すると感染してしまう危険性のあるもので、マルウェアと呼ばれるデバイスに被害を与える悪意あるプログラムやソフトウェアの1つです。ウイルスと違い、トロイの木馬は自己増殖せず、寄生先が不要で、安全なファイルに偽装して端末に侵入してきます。また、ほかのウイルスやマルウェアよりも感染に気付きにくいため、攻撃への対処が遅れ、被害が拡大しやすいのも特徴です。

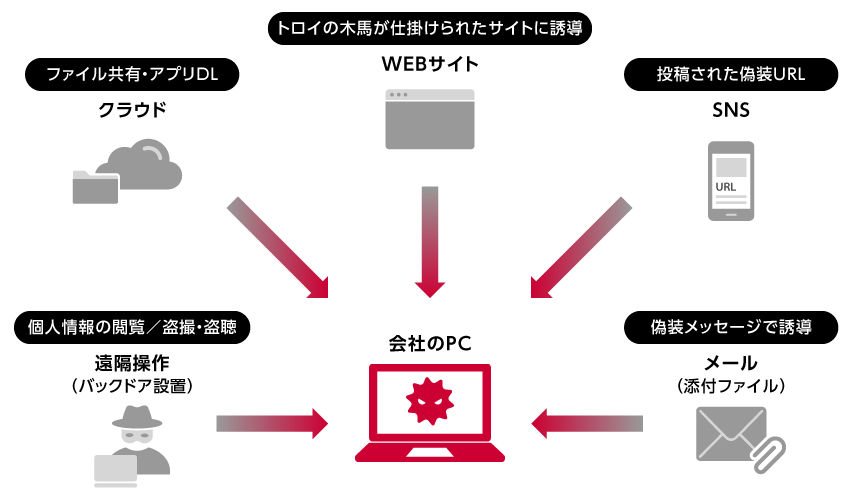

1975年に初めてトロイの木馬が登場して以降、時代の変容に合わせたさまざまな攻撃手段や感染経路が増えています。感染経路として多いのは、メールやSMSです。宅配業者や公的機関になりすました偽装メッセージが届き、記載されたリンクにアクセスすると感染するといったケースが近年増えています。ほかにも、トロイの木馬が仕掛けられたWebサイトの閲覧や、ファイル共有、SNSの投稿で表示されたURLへのアクセスでも感染のリスクがあります。SNSはアカウントが乗っ取られるケースも多く、本人になりすました攻撃も数多く発生しています。

トロイの木馬にはさまざまな種類があり、手口も巧妙になってきています。ダウンローダー型(特定のマルウェアのダウンロード)、キーロガー型(キーボードの入力情報の不正取得)、クリッカー型(悪意のあるWebサイトにアクセス)、バックドア型(攻撃者がシステム内に不正侵入するための入口)などがあり、そのなかでも最も危険なタイプがバックドア型です。バックドアが仕掛けられてしまうと、攻撃者はPCの遠隔操作や、パスワード・個人情報などの閲覧が可能になります。更なる被害として、PCやデータがロック・暗号化されて一切の操作が不可能となり、解除するために身代金を要求するランサムウェア攻撃につながるケースもあります。

トロイの木馬のなかでも近年猛威を奮っていたのは、「Emotet」(エモテット)と呼ばれるマルウェアです。不特定多数に攻撃メールを送り付け、メールに添付されたWord文書ファイルなどを受信者に開封、URLをクリックさせることで感染させ、メールアカウントとパスワード、アドレス帳などの情報を抜き取るという被害が増加していました。2022年をピークに感染は沈静化し、2023年3月に再度増えましたが、現時点では再感染は確認できていない模様です。

また、トロイの木馬は、ユーザーに被害を与えるだけでなく、気付かないうちにDDoS攻撃(Webサイトやサーバーに対して過剰なアクセスやデータを送付するサイバー攻撃)に加担させることもあります。トロイの木馬に感染してしまった際の対処法は、PCのネットワーク切断、アンチウイルスソフトによるマルウェアの隔離・駆除、データをやり取りしている取引先や情報システム部門への連絡などがあります。

一方で、Webサイトの閲覧時に「トロイの木馬に感染しました」と警告メッセージが表示された場合は、フェイクアラートと呼ばれる偽のメッセージの可能性があります。指示に従った結果、マルウェアに感染させられたり、アカウントを乗っ取られたりするリスクもあるため注意しましょう。

トロイの木馬の感染を避けるための主な対策は、不審なメールを開かない、デバイスのセキュリティの強化、OSやセキュリティソフトのアップデートなどです。具体的には、次世代セキュリティツールの「EDR」(ログをもとにしたリアルタイム検知)、セキュリティシステム「IPS/IDS」(通信の監視と管理者への通知/不正なアクセスを検知・ブロック)などが挙げられます。そして、マルウェアの検知精度に優れたアンチウイルスの導入や、セキュリティ管理体制の整備、運用の見直しを図ることで感染のリスクをさらに下げることができます。

JP

JP