特権IDは、管理者だけが保持できる

「マスターキー」

「特権ID」という言葉をご存知でしょうか? これは、一般的なユーザーアカウントよりも特別な権限を持つ、強力なIDのことです。「特権アカウント」とも呼ばれます。

特権IDは、情報システムの管理者が、システム全体をコントロールするために存在するIDです。特権IDを使うことで、システム内に保存された全データへのアクセス権やプログラムの実行権、アカウントの作成やアプリのインストールなどの権利など、システム全体に大きな影響を与える操作を行うことが可能です。

システム管理者以外が、特権IDに触れることは基本的にはありません。一般ユーザーには、必要最低限の権限だけが許可された「一般ID」が付与され、たとえば業務を行う際に必要なソフトウェアを使うことが許可されるなど、その権限は必要最低限なもののみに限られます。

たとえるなら、一般IDはマンションに住む住民が個別に持つ鍵であり、一方で特権IDは、各住戸のドアの鍵だけでなく、マンション全体の電気設備や屋上に通じる扉も開けられる、管理人だけが持つ「マスターキー」のようなものといえるかもしれません。

特権IDは社外だけでなく、社内からも狙われている

このように特権IDはシステム全体に大きな影響を及ぼす力を持っていますが、その強力な権限ゆえにサイバー攻撃者から狙われるなど、悪用される危険をはらんでいます。

たとえば2018年には、スマホゲームの開発・運用を行うIT企業において、何者かにサーバー上のデータが削除され、同社が提供するスマホゲームのサービスが停止するという事件が発生しました。攻撃者側は同社のサーバーの特権IDを事前に入手し、それを用いてサーバー上で操作を行ったといいます。

2024年6月には、JAXA(宇宙航空研究開発機構)が2023年から数回にわたり不正アクセスを受け、端末やサーバーに保存されていた情報が流出していたことを発表しましたが、一部報道ではその攻撃の際、JAXA幹部のアカウントが乗っ取られていたことが報じられました。幹部だけが持つ特権IDを狙って攻撃が行われたことが予想されます。

特権IDの悪用を企てているのは、外部のサイバー攻撃者だけではありません。従業員やその関係者が、特権IDを内側から悪用するケースも発生しています。

2021年3月には、ある証券会社のシステム開発・運用を行っていたIT企業の従業員が、業務上付与されていた特権IDを悪用し、証券会社の顧客の資金を不正に引き出していたことが発覚しました。被害総額は約2億円で、当該の元従業員は電子計算機使用詐欺等の容疑で逮捕されました。

特権IDを守るための3つのポイントとは

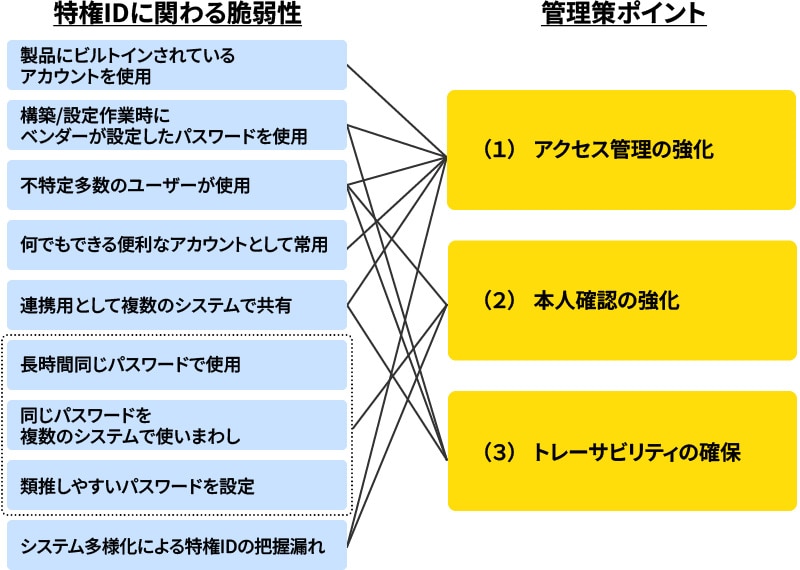

このように社外からも社内からも狙われる特権IDが、悪意のある者に奪われた場合、その悪影響の大きさは計り知れません。最悪の事態を避けるために、どのように特権IDを管理すれば良いのでしょうか?

特定非営利活動法人 日本ネットワークセキュリティ協会が2023~2024年に発表した「特権ID管理ガイドライン」によると、特権IDの厳格な管理における重要な3つのポイントとして、以下の3つがあるといいます。

(1)アクセス管理の強化

(2)本人確認の強化

(3)トレーサビリティの確保

(1)のアクセス管理の強化には、サーバールームの入退室にICカードや鍵を採用したり、システムを利用する端末を限定するなどの「物理的なアクセス強化」と、特定のユーザーのみに特権を付与したり、特権IDを利用する度に認証情報を変更する「システムによる強化」の2種類の対策があり、これらを効率的に組み合わせることが効果的としています。

(2)の本人確認の強化の具体例としては、スマホのアプリを利用した多要素認証(二要素認証)が挙げられています。パスワードだけによる認証は、盗み見やパスワードリスト攻撃などによる不正リスクが大きく、本人確認の正確性に問題が生じる危険性があるとしています。

(3)の「トレーサビリティ」とは、特権IDがどのように利用されたか、その過程を記録するログのことです。ガイドラインでは、システムの運用チームが小規模であれば、導入コストが低い記録台帳を使用するのも良いとしていますが、運用メンバーが大規模な場合は、コストの面でも特権IDを管理するシステムを導入することが不可欠といいます。

特権ID管理システムでは、いつ、誰が、どのサーバーにアクセスしたかを、作業時のログで記録・保存します。平常時は特権IDが適切に利用されているかを監査し、非常時は事故の原因究明に活用できます。

システムが存在する以上、特権IDも存在し、

攻撃者から狙われている

社内に情報システムが存在する以上、特権IDも必ず存在します。そしてその存在は、社内外の攻撃者から常に狙われています。ずさんな管理をしていれば、攻撃者はその穴を狙って仕掛けてくることが予想されます。

冒頭でも触れたように、特権IDはいわば「マスターキー」です。企業の安全を守る重要な鍵を守るためにも、特権ID管理システムを導入するなどで、警戒を高めるべきでしょう。

JP

JP